Гаджеты для «цифрового» шпионажа от АНБ

Эдвард Сноуден (наверняка за прошедший год вы не раз слышали это имя), бывший сотрудник ЦРУ, имевший доступ к совершенно секретной информации, совершил вероломный поступок, сделав «то, что должен был» — опубликовав массу документов, которые ни при каких обстоятельствах не должны были попасть в публичный доступ.

Среди этих документов был обнаружен весьма любопытный 50-страничный каталог, демонстрирующий шпионские гаджеты, применяющиеся (или применявшиеся) Агентством национальной безопасности США для «цифрового» шпионажа с использованием компьютеров и компьютерных сетей вероятного противника. На страницах GB мы решили рассказать о наиболее интересных шпионских жучках и закладках, применяющихся американцами в современной слежке.

Интересно, что каталог, датированный 2008 годом, оформлен как какой-нибудь коммерческий прейскурант какого-нибудь мебельного магазина. Сотрудники АНБ могут не только выбирать понравившийся девайс из перечня, но и сразу видеть цену на единицу, либо на целую партию «товара». Выбрал, заказал, ждешь доставки.

ЦОД АНБ в Юте

Создатели внушительного шпионского инструментария дали своим творениям весьма милые названия вроде ANGRY NEIGHBOR, HOWLERMONKEY или WATERWITCH. Однако, за этими, местами ироничными, названиями скрываются довольно агрессивные инструменты, что не мешает им быть, вместе с тем, эффективными.

Разработкой и производством электроники и программных жучков заняты подразделения АНБ – TAO и ANT, именно у них есть большинство ключей от замков в IT-индустрии. И аппаратные шлюзы безопасности с обновлениями Windows для них не особо большая проблема: большинство продуктов компаний от Microsoft до Cisco и от Huawei до Juniper уязвимы для спецслужб и не смогут препятствовать незаметной и вполне успешной прослушке.

Давайте посмотрим на этот удивительный, но немного устаревший арсенал (вполне вероятно, что сегодня шпионские штучки у АНБ намного более совершенные):

Аппаратные жучки для ПК

RAGEMASTER

Закладка, утанавливаемая в обычный VGA-кабель, идущий от компьютера к монитору (например, в месте, где расположен ферритовый фильтр). Весьма миниатюрна, прячется внутри кабеля и позволяет перехватывать красный видео-канал как самый информационно-насыщенный (видно большинство контента).

Жучок активируется («подсвечивается») специальным приемо-передающим оборудованием, после чего начинает модулировать в отраженный сигнал информацию о красном видеоканале. Другими словами, сотрудники АНБ тут же получают читаемую картинку с монитора компьютера, за которым ведется слежка.

Стоимость жучка – 30 долларов.

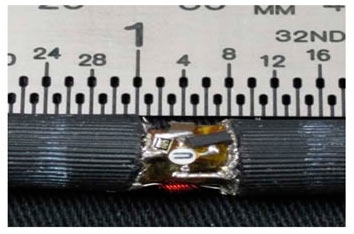

FIREWALK

Двунаправленный аппаратный сетевой имплантат, способный в пассивном режиме собирать трафик гигабитной сети Ethernet, а также производить активную инъекцию пакетов в ту же самую целевую сеть.

Представляет собой банальный блок разъемов, устанавливаемый на материнскую плату (но, естественно, со скрытым «сюрпризом»). Выпускается в форме спаренной группы портов RJ45 и USB. Способен передавать трафик сети по радиоканалу на прослушивающую станцию, а также, по команде извне, проводить инъекцию нужных сетевых пакетов. Также жучок способен связываться по беспроводному каналу с себе подобными (построенными на одинаковой платформе). Интересно, что между жучком и ретрансляционным узлом можно создавать соединение.

Стоимость жучка – 10 740 $, при заказе партии из 50 штук (общая стоимость – 537 000 $).

COTTONMOUTH-III

Аналогичный вышеприведенному жучок, выпускается в форме группы разъемов USB / RJ45, распаиваемой на материнской плате целевого компьютера. Создает беспроводной мост связи с целевым ПК, а также позволяет загружать на него эксплойты. Как и аналогичные решения, соединяется по беспроводному каналу с ретрансляционным узлом (или с себе подобными), используя протокол SPECULATION.

Стоимость жучка – 24 960 $, при заказе партии из 50 штук (общая стоимость – 1 248 000 $).

COTTONMOUTH-II

Аппаратный жучок, предоставляющий следящим скрытый канал для доступа к сети целевого ПК. Как и прошлые две предназначен для распайки на материнской плате компьютера, но выполнен уже в форме двухпортового USB-коннектора.

Как и два прошлых экземпляра, поддерживает оперативное перепрограммирование в «полевых условиях», а также создает канал связи для передачи команд, эксплойтов и данных между аппаратными и программными закладками.

Стоимость жучка – 4 000 $, при заказе партии из 50 штук (общая стоимость – 200 000 $).

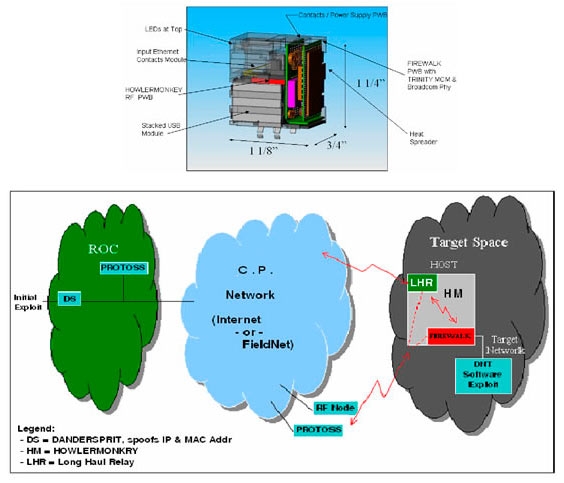

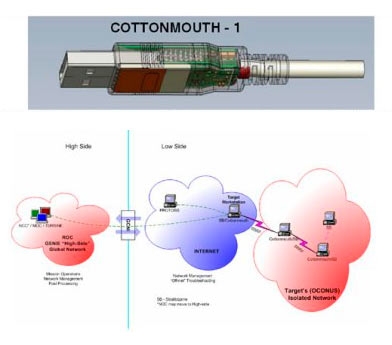

COTTONMOUTH-I

Весьма любопытная реализация идеи имплантирования жучков в различные разъемы и коннекторы. Данный экземпляр предназначается для установки в USB-штекер (USB Series-A).

Умеет создавать беспроводной канал, через который следящие получают доступ к сети целевого компьютера. Также позволяет загружать на машину жертвы эксплойты и перехватывать информацию, подвержен оперативному беспроводному перепрограммированию, умеет связываться с другими жучками.

Любопытно, что существует модификация в виде MOCCASIN – она представляет собой кабель USB-клавиатуры. Т.е. обеспечивает постоянное подключение к питанию и, тем самым, постоянную слежку за целевой машиной.

Стоимость жучка – 20 300 $, при заказе партии из 50 штук (общая стоимость – 1 015 000 $).

Локация и прослушивание абонентов сотовых сетей

WATERWITCH

Портативный инструмент, предназначенный для обнаружения целевых сотовых телефонов на местности. Оснащается внешней антенной, поддерживает GSM, UMTS, CDMA2000. Дисплей прибора выполнен по технологии E-Ink и не излучает лишнего света (дабы не привлекать внимание).

Локация основана на измерении силы сигнала от трубки абонента до локатора.

Цена – на момент создания каталога неизвестна.

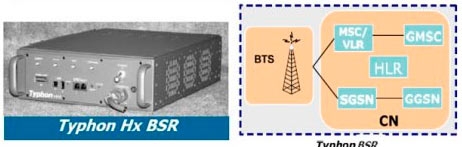

TYPHON HX

Перевозная базовая станция работающая в стандарте GSM. Способна осуществлять локацию абонента на местности, перехват GSM-звонков и SMS-сообщений. Набор включает мощную радиостанцию, лэптоп, кабели, антенны и блок питания. Отдельно предлагается аккумуляторная батарея на 800 ватт-часов. Монтажные приспособления доступны по запросу.

Цена – на момент создания каталога неизвестна.

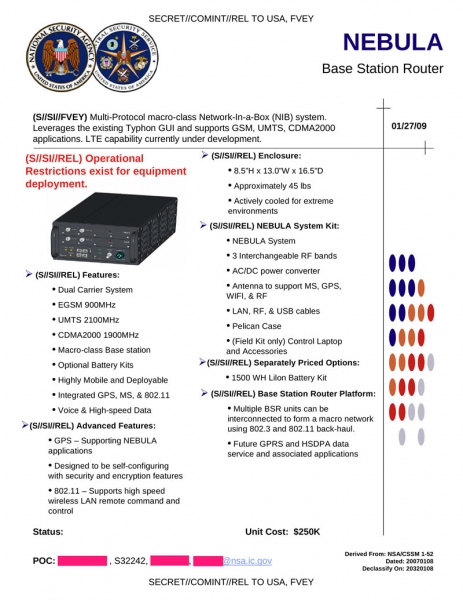

NEBULA

Перевозная базовая станция, поддерживающая протоколы GSM, UMTS и CDMA2000. В разработке на момент написания каталога находилась LTE-версия (наверняка, уже давно используется).

Перехватывает как звонки с сообщениями, так и данные, передаваемые через сотовую сеть. Имеет интегрированные модули GPS, MS и 802.11. Опционально поставляется с аккумуляторной батареей. Обладает высоким уровнем автоматизации настройки, поддерживает удаленное управление по Wi-Fi, шифрует всю проходящую через нее информацию (для защиты от перехвата, LOL).

Есть возможность соединения нескольких подобных базовых станций в одну сеть. Также поддерживается управление через мобильный интернет GPRS или HSDPA (3G).

Цена – 250 000 долларов.

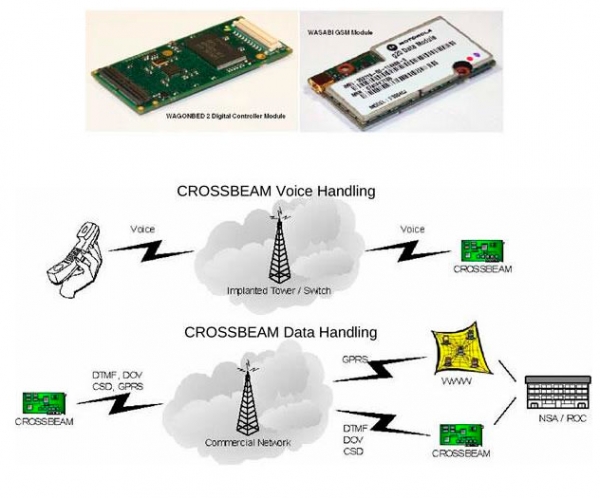

CROSSBEAM

Портативный аппаратный GSM-жучок, перехватывающий данные (голосовые и не-голосовые) GSM-телефонов и других устройств. Способны сжимать голос и данные и отправлять информацию по обычному аудиоканалу в виде зашифрованных модулированных данных.

Цена – 4000 долларов.

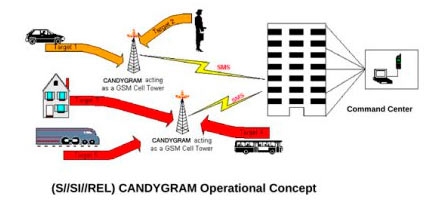

CANDYGRAM

Портативная фейковая базовая станция GSM, отсылающая SMS в Центр при появлении целевого сотового телефона в радиусе действия Candygram. Может быть сконфигурирована на 200 заранее заданных сотовых телефонов.

Поддерживает автоматическую конфигурацию сети, удаленное управление, настройку параметров эмулируемой БС, изменение радиуса действия, объединение нескольких БС в одну сеть, а также удаленное «самоуничтожение».

Цена – 40 000 долларов.

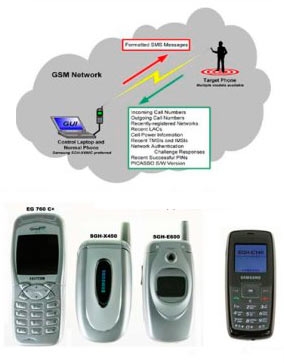

PICASSO

Группа модифицированных сотовых телефонов (Eastcom 760c+, Samsung E600, Samsung X450, Samsung C140, возможны варианты с арабскими клавиатурами), незаметно предоставляющих центру слежения данные о местонахождении трубки, скрыто передающие все происходящее в помещении в реальном времени (звук), все входящие и исходящие номера телефонов, зарегистрированные сотовые сети и базовые станции, LAC-коды базовых станций, мощность сигнала текущей БС, успешно введенные PIN-коды во время включения трубки, позволяет слушать разговоры и перехватывать SMS, а также блокировать возможности связи с телефона.

Нужные данные извлекаются посредством незаметной передачи SMS.

Стоимость такого чудо-мобильника составляет 2000 долларов.

TOTECHASER

Программная закладка (под Windows CE) для спутниковых телефонов Thuraya 2520, обеспечивающая аналогичные PICASSO возможности (см. выше). Нужные данные извлекаются также, посредством незаметной передачи SMS.

Стоимость – бесплатно.

GOPHERSET

Программная закладка, предназначенная для установки на самые обычные современные SIM-карты, оснащенные функцией SIM Toolkit (STK). Жучок позволяет следящим получить доступ к адресной книге абонентов, SMS, спискам номеров принятых и исходящих вызовов и некоторую сервисную информацию. «Съем данных» с трубки осуществляется через SMS-канал.

Для загрузки эксплойта нужно иметь либо физический доступ к SIM-карте (осуществляется через SIM-кардридер), либо «видеть» SIM-карту со стороны оператора (тогда нужная софтовая закладка загружается «по воздуху»). В любом случае, в зависимости от политики безопасности того или иного сотового оператора, могут потребоваться ключи доступа к SIM-карте.

Стоимость – бесплатно.

MONKEYCALENDAR

Аналогичный GOPHERSET программный жучок, специализирующийся на выдаче геолокационной информации о местоположении абонента.

Стоимость – бесплатно.

DROPOUTJEEP

Программная закладка для устройств на базе iOS (Apple iPhone), использующая фреймворк CHIMNEYPOOL. Позволяет удаленно загружать и скачивать файлы на/с телефона жертвы, просматривать SMS, список контактов, голосовую почту, геолокационную информацию, прослушивать помещение в реальном времени, получать изображение с камеры, считывать параметры текущей базовой станции и так далее.

Передача данных в Центр осуществляется при помощи SMS-сообщений, либо через GPRS-канал.

Стоимость – бесплатно.

TOTEGHOSTLY 2.0

Аналогичная вышеприведенной программная закладка, предназначенная для ОС Windows Mobile. Обладает таким же богатым функционалом, позволяя следящим получить полный доступ к Windows-смартфону.

Передача данных в Центр, аналогично, осуществляется при помощи SMS-сообщений, либо через GPRS-канал.

Прочее

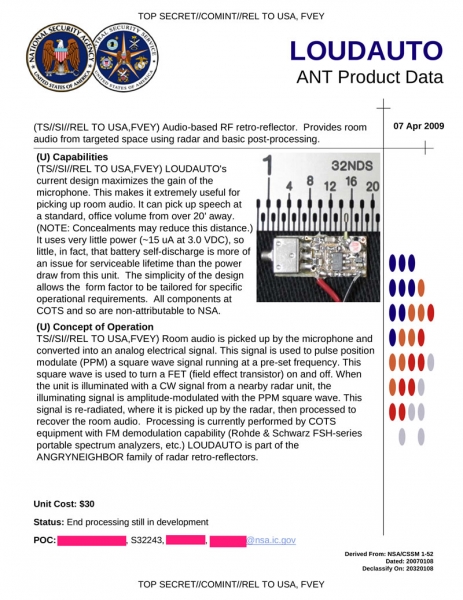

LOUDAUTO

Жучок для прослушки помещений. Активируется («подсвечивается») специальным приемо-передающим оборудованием, после чего начинает модулировать в отраженный сигнал информацию со встроенного микрофона, передавая таким образом звук из помещения, где жучок установлен.

Стоимость – 30 долларов.

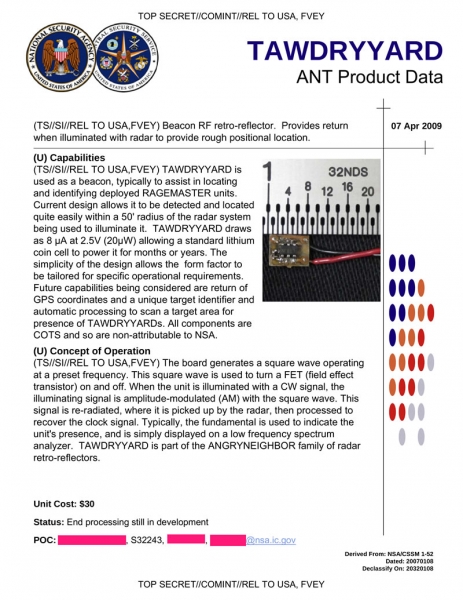

TAWDRYYARD

Миниатюрный радиомаяк, активируемый специальным сигналом и предназначенный для обнаружения в радиусе 15 метров всяческих тайников или мест установки других жучков типа RAGEMASTER. Жучок потребляет минимум энергии (8 наноампер, 2,5 вольта) и способен работать от «батарейки-таблетки» месяцами или даже годами.

Стоимость – 30 долларов.

Программные закладки для файерволов

Помимо вышеприведенных систем получения доступа к информации субъектов, находящихся «под колпаком», существуют и программные закладки, позволяющие обойти защиту роутеров, файерволлов и операционных систем. Например:

JETPLOW, позволяющий установить бекдор в прошивках межсетевых защитных экранов Cisco PIX и ASA;

HALLUXWATER и HEADWATER, позволяющие компрометировать файерволы Huawei;

FEEDTROUGH, являющий собой способ установки двух закладок в файерволы Juniper Netscreen (также для брэндмауэров этого производителя предназначены закладки GOURMETTROUGH, SOUFFLETROUGH, SIERRAMONTANA, STUCCOMONTANA и SCHOOLMONTANA);

Серверы

Имеются средства электронной разведки даже для популярных серверов – например, программно-аппаратная техника IRONCHEF, позволяющая передавать данные с серверов HP Proliant 380DL G5 посредством эксплуатации BIOS материнской платы целевого сервера и использующая SMM-режим для передачи данных.

Или DEITYBOUNCE, пользующаяся все теми же техниками для компрометирования серверов Dell PowerEdge (модели 1850/2850/1950/2950 с BIOS’ами версий А02, A05, A06, 1.1.0, 1.2.0 или 1.3.7).

Итого

К сожалению, необъятного не объять, поэтому мы не можем осветить информацию о всех позициях любопытного каталога (впрочем, мы уже рассказали о самом интересном). Тем не менее, если читатель интересуется темой и немного знает несложный «технический» английский, он может пройти по ссылке «Источник» (под заголовком статьи) и изучить страницы шпионского прейскуранта самостоятельно.

Что можно сказать в целом? Каталог, со стандартно плохим для государственных структур дизайном, несмотря на то, что он немного устарел, позволяет сложить примерное впечатление о небольшом кусочке картины всех возможностей электронной разведки США.

Следить можно за всеми и каждым, причем сразу несколькими способами. А тем, кто панически боится прослушки и утечки личных данных, остается лишь соорудить несколько шапочек из фольги и не прикасаться к компьютерам и телефонам в принципе.